Уже к 2030 году каждый четвертый полицейский Дубая будет заменен робокопом. Первый робот в форме полицейского был представлен участникам конференции по информационной безопасности в Дубае, после чего должен отправиться патрулировать улицы города. Робот, созданный полицией Дубая при поддержке IBM Watson и Google, передвигается на колесах и понимает несколько языков. Кроме того, он способен различать жесты на расстоянии до 1,5 метров. А через планшет, […]

Цифровая трансформация бизнеса приводит к значительным изменениям в организации бизнес-процессов. Все больше сотрудников постоянно работает удаленно, компании отказываются от содержания собственного серверного оборудования и переходят к использованию облачной инфраструктуры, производственное оборудование оснащается цифровыми датчиками, подключенными к системам управления производством. Объединение компьютерной и производственной среды в сочетании с использованием облачных сервисов увеличивает количество возможных направлений для […]

Полное имя, дата рождения, данные документов, информация о здоровье и т.д. Это не просто информация, а персональные данные, то есть данные, позволяющие идентифицировать человека. С появлением и развитием технологий персональные данные распространяются все быстрее и быстрее. В современной цифровой реальности такая информация может быть использована против человека. По этой причине государства по всему миру стараются […]

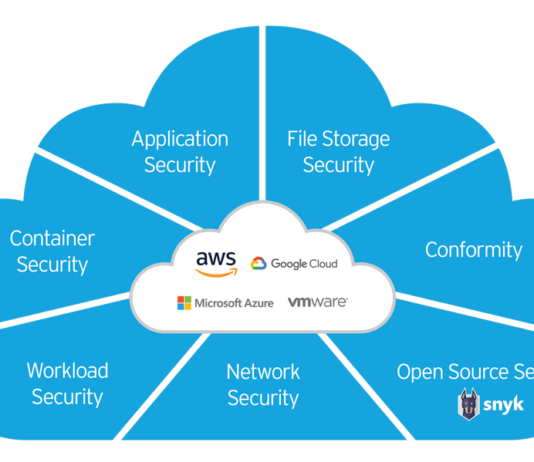

Перенос серверных ресурсов в облако, помимо очевидных преимуществ, приносит и проблемы. Облачная инфраструктура существенно отличается от локальной. А во время «переезда в облако» компаниям приходится работать с гибридной средой, когда имеются как физические, так и виртуальные и облачные серверы. Добавляют сложности контейнеры, облачные хранилища и бессерверные вычисления, которые вообще непонятно как проверять привычными средствами. Если […]

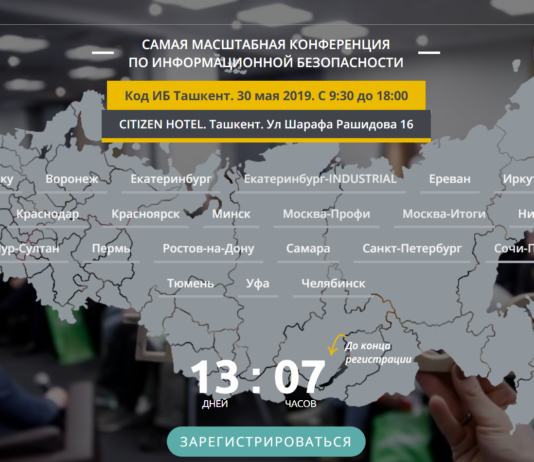

30 мая в Ташкента впервые пройдет “Код информационной безопасности” — русскоязычная конференция для профессионалов с бесплатным участием. Всего в этом году конференцию принимают 5 стран (23 города). Это международное мероприятие пройдет при поддержке и активном участии Государственной инспекции по контролю в сфере информатизации и телекоммуникаций Узбекистана. Местом проведения станет Citizen Hotel. Программа конференции начнется с […]

Коммерческий директор регионального офиса Kaspersky Lab в Центральной Азии и Монголии Валерий Зубанов провел гостевую лекцию на тему «Почему невыгодно быть хакером» для студентов Университета Инха в г. Ташкенте (IUT). В ходе лекции Валерий Зубанов предоставил студентам информацию о методах и стратегиях, которые используют киберпреступники для атак и о способах монетизации информации, которую хакеры получают […]

Компания BAKOTECH, официальный Value-Added IT-дистрибьютор решений Palo Alto Networks, объявила о начале сотрудничестве с производителем в Казахстане и Узбекистане. Palo Alto Networks — лидириющий американский производитель межсетевых экранов и облачных решений безопасности. Продукты компании закрывают потребности информационной безопасности в инструментах предотвращения и реагирования на кибератаки на уровне сети, конечных точек и облачных сред. С 2009 […]

Центр информационной и общественной безопасности объявляет о внедрении новой платной услуги «Аудит информационной безопасности». Воспользоваться данной услугой может любой гражданин Узбекистана. Достаточно связаться с Департаментом аттестации и аудита критической инфраструктуры. Как отмечается в сообщении, для того, чтобы заказать данную услугу, необходима заявка в соответствии с согласованными условиями проверяющей и проверяемой организации. После согласования порядка взаимодействия, […]

В одном из популярнейших сервисов мгновенного обмена сообщениями WhatsApp обнаружена уязвимость, позвляющая третим лицам перехватывать и читать чужую переписку. Была выявленая проблема в реализации протокола сквозного шифрования. Сквозное шифрование в WhatsApp запустил в апреле прошлого года. Оно реализовано на базе протокола Signal, разработанного Open Whisper Systems. Защищенность протокола обеспечивает включает генерация уникальных ключей, которыми обмениваются […]

Современные киберугрозы становятся всё более сложными: хакеры проводят атаки сразу по нескольким направлениям, чтобы увеличить вероятность взлома. Под удар попадают не только рабочие места и серверы, но даже личные смартфоны и домашние компьютеры удалённых работников компаний, мессенджеры и электронная почта. Чтобы противостоять такому многообразию опасностей, нужны средства защиты, которые помогут быстро обнаружить угрозы и среагировать […]