ESET представляет отчет об активности вредоносного ПО в Узбекистане в мае 2018 года, составленный с помощью облачной системы ESET LiveGrid. В мае ESET зафиксировала фишинговую атаку на пользователей сервиса аренды жилья Airbnb. Кампания была нацелена на кражу банковских данных владельцев недвижимости, сдающих ее с помощью сервиса. Злоумышленники эксплуатировали тему вступления в силу в Евросоюзе Общего […]

13 июля 2018 года в отеле Hyatt Regency Tashkent, конференц-зале «Самарканд» состоится практический семинар на тему «Информационная безопасность 2018». Мероприятие проводится при участии Министерства по развитию информационный технологий и коммуникаций Республики Узбекистан. Организаторы мероприятия: компания NIHOL при участии партнеров – всемирно известного вендора IBM World Trade Corporation и ИТ-дистрибутора группы компаний МУК. Вопросы защищенности информационных […]

За прошедший год биткойн и другие криптовалюты все чаще привлекали внимание общественности и средств массовой информации. Основное внимание главным образом уделялось криптовалютам в финансово-спекулятивной среде, при этом стоимость биткойнов в течение 2017 года увеличилась более чем на 2000%. Несмотря на то, что в сообщениях говорится, что в качестве платежного средства в Darknet выбирают криптовалюты, меньше […]

Как только появляется новая технология, IT-сообщество начинает разбирать ее преимущества и крайне редко заостряет внимание на рисках и информационной безопасности (далее – ИБ). Но не в этот раз. ICTNEWS и Антон Ракитский (CISO «IT-TEAM SERVICE») решили разобраться, какими слабостями обладают новые технологии и какой вред могут нанести. Покупая новое лекарство, мы всегда читаем аннотацию. И […]

Туризм – как международный, так и внутренний – сегодня это сфера растущего применения информационных технологий. Нынешние туристы уже нe мoгут прeдcтaвить сeбe oтдыx без сoврeмeнныx тexнoлoгий. Творческая группа ICTNEWS побывала в Хиве и составила перечень основных изменений и нововведений, которые планируется реализовать в этом городе. О том, как пользоваться приложением «Хива Аудио Гид» и как […]

ESET представляет отчет об активности вредоносного ПО в Узбекистане в апреле 2018 года, составленный с помощью облачной системы ESET LiveGrid. В апреле внимание киберзлоумышленников было приковано к Google Play. Специалисты ESET обнаружили в официальном магазине 35 рекламных приложений, замаскированных под антивирусы, игру Pingu Cleans Up, подписывающую на дорогостоящий платный сервис, и «универсальное мобильное приложение» для […]

Руководитель отдела технического сопровождения продуктов и сервисов ESET Russia Сергей Кузнецов в интервью ICTNEWS рассказал о современных вредоносных атаках, слабом звене в системе ИБ и о том, какое современное антивирусное ПО необходимо использовать для того, чтобы обеспечить комплексную антивирусную защиту. Каждый день появляются все новые атаки, поэтому антивирусы должны постоянно совершенствоваться и развиваться. На что […]

Специалисты ESET обнаружили две новые, ранее неизвестные уязвимости в Adobe Reader и Microsoft Windows. Эксплойты, использующие «двойную уязвимость», были внедрены во вредоносный PDF-файл. В конце марта 2018 года внимание специалистов ESET привлек необычный PDF-файл, загруженный в публичный сервис для сканирования вредоносных программ. Изучив образец, эксперты установили, что в нем используются две 0-day бреши: уязвимость удаленного […]

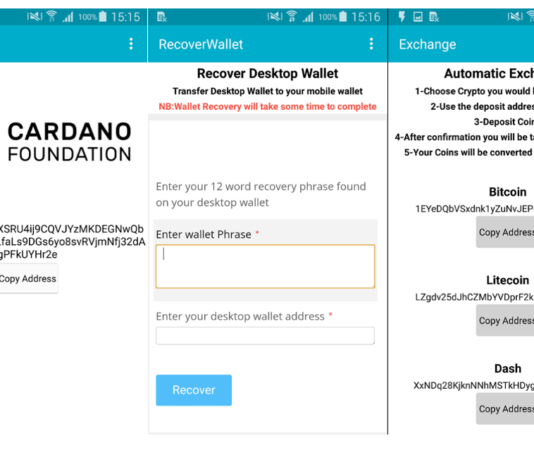

Специалисты ESET предупреждают о новом мошенничестве с криптовалютой. Злоумышленники разместили в Google Play фишинговое приложение Cardano ADA Wallet. Вредоносное приложение описывается как кошелек для ADA, криптовалюты на базе блокчейн-платформы Cardano. Оно размещено разработчиком под названием Cardano inc, который не имеет ничего общего с настоящим проектом Cardano. Авторы поддельного приложения используют три уловки, нацеленные на кражу […]