Около трети сотрудников хотя бы раз в карьере мстили бывшим работодателям –украли рабочие материалы, уничтожили ценные документы или обнародовали конфиденциальные сведения. Это выяснила компания ESET в ходе опроса пользователей. Респондентам предложили выбрать подходящий вариант ответа на вопрос «Вредили ли вы когда-нибудь бывшим работодателям?». 20% респондентов скопировали рабочие материалы, базы клиентов, отчеты, планы и другие документы, чтобы впоследствии использовать их […]

С каждым новым годом работы в области цифровой безопасности ведутся все интенсивнее, но киберугрозы только нарастают в объемах и комплексности. Текущий год стал особо показательным для всего корпоративного сектора. Последние семь месяцев российский бизнес находится в “цифровой осаде” и старательно отбивается от разного рода кибератак, нарабатывая опыт и экспертизу, что называется, в ultra-hard mode. По […]

ESET обнаружила новую вредоносную программу, предназначенную для скрытой добычи криптовалют через браузеры пользователей. Веб-майнер JS/CoinMiner.A активен в русскоязычном сегменте интернета – по данным телеметрии ESET, 65,29% отраженных атак приходится на Россию, 21,95% на Украину и 6,49% на Беларусь. Кибермошенники давно освоили кражу вычислительных мощностей чужих компьютеров, но обычно они пытаются устанавливать на машины жертв вредоносные программы. В данном случае […]

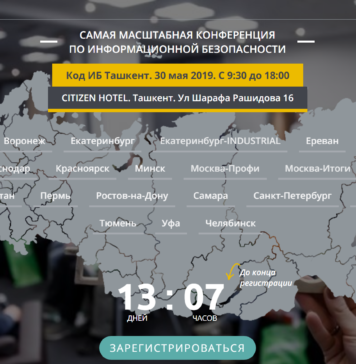

В Ташкенте прошло очередное заседание CIOCLUB. Одной из обсуждаемых тем стала информационная безопасность. О том, какие проблемы существуют в этой сфере, и как их решить рассказал Антон Ракитский, эксперт по информационной безопасности, ООО «IT-TEAM SERVICE». Для того, чтобы ответить на два извечных вопроса «Кто виноват?» и «Что делать?», как и в любой другой науке, нужно […]

ESET предупреждает о новой фишинговой атаке, нацеленной на пользователей Apple. Для кражи персональных данных злоумышленники используют «двойную» рассылку. В первом письме от мошенников пользователю сообщают о несуществующей покупке приложения в App Store. В сообщении указаны детали заказа, включая сумму сделки. На подделку указывает адрес отправителя, не имеющий отношения к Apple, неперсонализированное обращение («Дорогой клиент») и […]

Мировой лидер в информационной безопасности, корпорация TrendMicro приглашает принять участие в конференции Perspectives 27 апреля в 9:00, чтобы узнать о возможностях единой платформы из первых уст. Отраслевые эксперты поделятся выводами, реальными примерами и советами о том, как безопасно ускорить цифровую трансформацию с опорой на платформенную стратегию. Вас ожидают 2,5 часа подробных презентаций: · Answering the Risk Challenge […]

Вредоносные программы зачастую пытаются отключить антивирусное ПО в атакуемой системе. Для защиты предназначены две технологии: рандомизация адресного пространства (ASLR – Address Space Layout Randomization) и предотвращение выполнения данных DEP – Data Execution Prevention). В ходе исследования в AV—Test проверяют наличие механизмов ASLR и DEP и их взаимодействие с переносимыми исполняемыми файлами. 32- и 64-битные версии […]

Мы стали все чаще платить онлайн, ведь это не просто удобно, но и безопасно, особенно в сложившейся ситуации. Но насколько безопасно доверять свои персональные данные интернет-магазинам? Каким стандартам они должны соответствовать и какие риски существуют, изданию ICTNEWS.uz рассказал Евгений Бабицкий, QSA (Qualified Security Assessor) компании Compliance Control Ltd. Всем ли интернет-магазинам необходимо соответствовать стандарту? Кто […]

ESET представляет отчет об активности вредоносного ПО в Узбекистане в октябре 2017 года, составленный с помощью облачной системы ESET LiveGrid. По данным ESET в Узбекистане массового заражения шифратором Diskcoder.D (Bad Rabbit) не было. Система телеметрии ESET зафиксировала сотни атак вредоносной программы, большинство из которых пришлось на Россию и Украину, затронуты были также Турция, Болгария и некоторые другие […]

Во время кризиса, спровоцированного пандемией и падением цен на нефть, многие организации вынуждены очень быстро перестраивать бизнес. Они стремятся сократить расходы, но при этом одновременно обеспечить непрерывность бизнеса в удаленном формате. В этой ситуации нагрузка на ИТ-подразделения существенно возрастает как с точки зрения операционной поддержки, так и за счет необходимости создания новых сервисов и пересмотра […]